キャッシュポイズニング攻撃の危険性が増加しているみたいです

http://jprs.jp/tech/security/2014-04-15-portrandomization.html

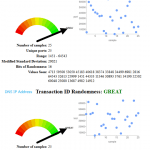

念の為に私が管理するDNSもチェックしてみました

POOR判定だった場合のnamed.confの見直し

▼特に注意すべき点

1. 設定ファイル(named.conf)の不適切な内容

現在リリースされているBIND 9では、ソースポートランダマイゼーションが

標準でサポートされています。しかし、BIND 9では設定ファイル(通常は

named.conf)において、ソースポートランダマイゼーションが無効に設定さ

れてしまっている場合があります。具体的には、named.confにおいて下記の設定例のように、

1)query-source/query-source-v6が設定されている行が存在する

2)かつ、portによりポート番号が明示的に指定されている場合、該当する行を削除し、namedを再起動する必要があります。

(不適切な設定例)

query-source address * port 53;

query-source-v6 address * port 53;

なお、設定を削除した場合組織内のファイアウォールなど、ネットワーク機

器の設定変更も併せて必要になる場合があります。2. ネットワーク機器における不適切なポートの再変換

ファイアーウォールやルーターなど、ネットワーク機器におけるネットワー

クアドレス変換(NAT)機能の不適切な実装により、キャッシュDNSサーバー

で実施したソースポートランダマイゼーションが無効にされてしまう場合が

あることが判明しています。この場合、該当するネットワーク機器の設定変更やファームウェアの更新、

リプレースなどの対応が必要になります。各機器における具体的な対応方法

については、各ネットワーク機器のベンダーにお問い合わせください。

※本ページの内容は下記から引用させて頂きました

http://jprs.jp/tech/security/2014-04-15-portrandomization.html